Indice dei contenuti

Stai cercando di acquistare un corso di kali linux e non sai quale scegliere?

CercaCorso ha selzionato per te i migliori corsi di kali linux presenti on line.

Classifica dei migliori corsi certificati

Esaminiamo adesso singolarmente i programmi perdendo in considerazione vantaggi e svantaggi:

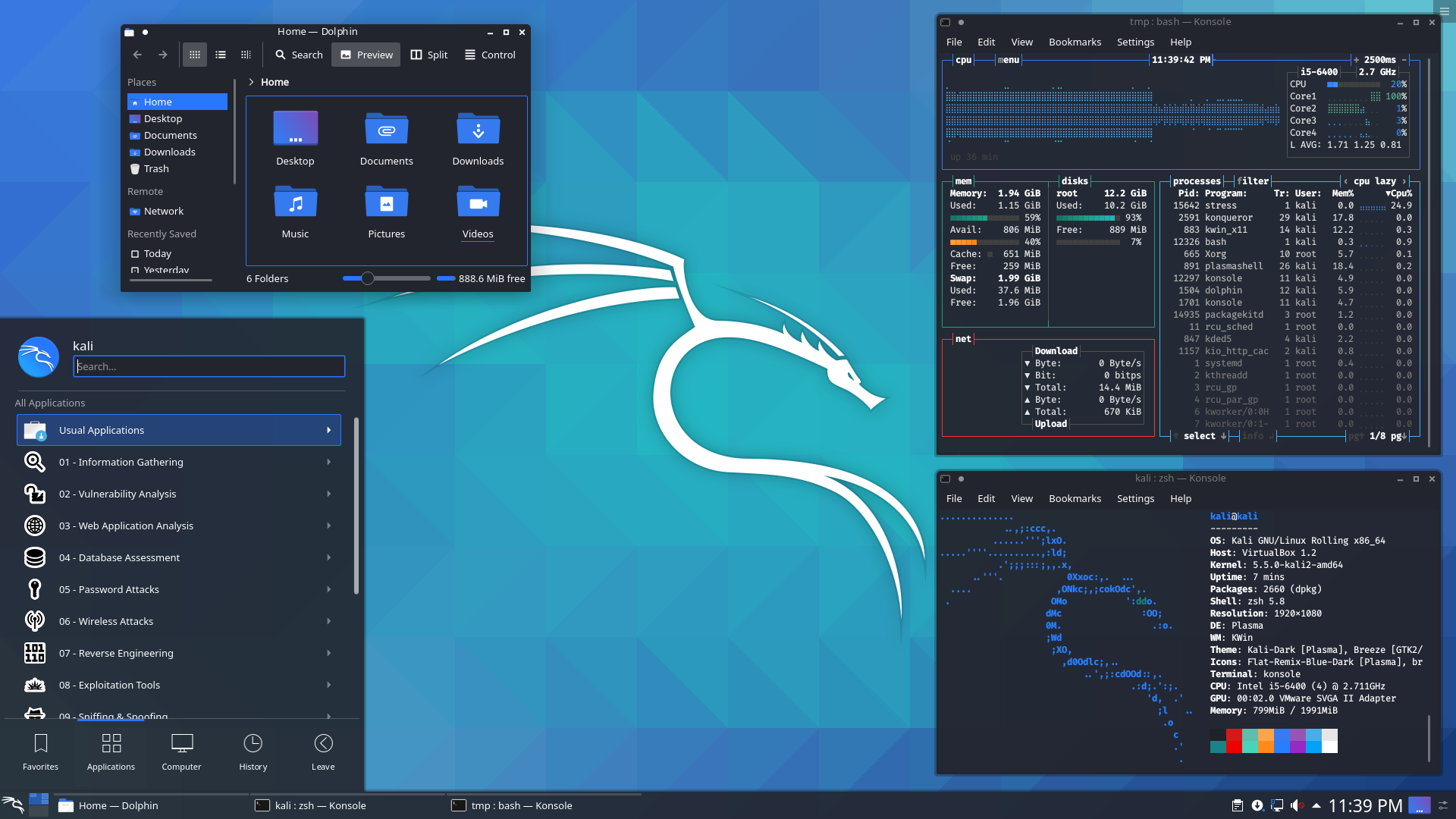

Alla Scoperta del Sistema Operativo Utilizzato dagli Hacker! By Ethical Hacker Italiani

Creato da:

Eugenio Fontana - Security & Hacking

Security Engineer & Ethical Hacker

Security Engineer & Ethical Hacker

Creato da:

Ethical Hacker Italiani

Ethical Hacker

Ethical Hacker

Creato da:

The Phoenix Group

Certified Ethical Hacker - Systems Engineer - Sysadmin

Certified Ethical Hacker - Systems Engineer - Sysadmin

Voto:

4.85 (50 recensioni)

338 studenti iscritti

Cosa imparerò?

- Utilizzo del Sistema Operativo Kali Linux

- Utilizzo di tutti i TOOL più importanti

- Esempi Pratici

- Spiegazione del funzionamento di ogni TOOL

Requisiti

- PC con Connessione Internet

Target audience

- Appassionati di Ethical Hacking e Sicurezza Informatica

Obiettivo: Ottieni la Cintura Nera del Web Penetration Testing...come un vero Ninja! By Ethical Hacker Italiani

Creato da:

The Phoenix Group

Certified Ethical Hacker - Systems Engineer - Sysadmin

Certified Ethical Hacker - Systems Engineer - Sysadmin

Creato da:

Eugenio Fontana - Security & Hacking

Security Engineer & Ethical Hacker

Security Engineer & Ethical Hacker

Creato da:

Ethical Hacker Italiani

Ethical Hacker

Ethical Hacker

Voto:

4.46 (263 recensioni)

1908 studenti iscritti

Cosa imparerò?

- Il corso è orientato a tutti quelli che vogliono avvicinarsi al pentesting ed all'exploitation di siti web e web app

Requisiti

- In realtà no, il corso è accessibile a chiunque abbia una base di informatica

Target audience

- Chiunque è già presente nel campo IT, chiunque opera o vuole operare nel mondo Ethical Hacking e pentesting e qualsiasi amatore od hobbysta che voglia avvicinarsi al mondo dell'hacking web

Edizione Speciale per la Difesa!

Creato da:

The Phoenix Group

Certified Ethical Hacker - Systems Engineer - Sysadmin

Certified Ethical Hacker - Systems Engineer - Sysadmin

Creato da:

Eugenio Fontana - Security & Hacking

Security Engineer & Ethical Hacker

Security Engineer & Ethical Hacker

Creato da:

Ethical Hacker Italiani

Ethical Hacker

Ethical Hacker

Voto:

4.25 (26 recensioni)

170 studenti iscritti

Cosa imparerò?

- A gestire la nuova distro Kali Purple

- A conoscere i suoi tools

- Ad usare un distribuzione difensiva

- A conoscere un sistema linux

Requisiti

- Nessuno, basta avere curiosità

Target audience

- Dare una panoramica sulla nuova Kali Purple

Per Aspiranti Ethical Hacker che Sanno di Non Sapere Niente di Ethical Hacking! By Ethical Hacker Italiani

Creato da:

The Phoenix Group

Certified Ethical Hacker - Systems Engineer - Sysadmin

Certified Ethical Hacker - Systems Engineer - Sysadmin

Creato da:

Eugenio Fontana - Security & Hacking

Security Engineer & Ethical Hacker

Security Engineer & Ethical Hacker

Creato da:

Ethical Hacker Italiani

Ethical Hacker

Ethical Hacker

Voto:

4.54 (1989 recensioni)

10046 studenti iscritti

Cosa imparerò?

- Che cos'è un Ethical Hacker

- Quali sono i principali vettori di attacco ad una rete

- Le fasi di un attacco informatico

- Come si effettua un Penetration Testing

- Come creare il proprio laboratorio

- Utilizzare le macchine virtuali

- Installare sistemi operativi Windows e Linux

- Eseguire i principali comandi per Linux

- Creare delle mappe concettuali

- Capire il funzionamento base di una rete

- Cos'è un indirizzo IP

- Come si utilizza il PING-ARP-TRACEROUTE

- Il funzionamento di NAT-DNS-DHCP

- Eseguire operazioni di base con Netcat

- Utilizzare Cisco Packet Tracer per la simulazione delle reti

- Come funziona una switch e cosa sono le VLAN

- Cosa si intende per Google Hacking

- Raccogliere informazioni sui Social Media

- Come si interroga un DNS

- La differenza tra protocollo TCP e UDP

- Differenti tipi di Exploitation

- Introduzione e configurazione di Armitage

- Come effettuare l'escalation dei privilegi

- Come iniettare codice malevolo

- Installare una backdoor su un sistema bersaglio

- Le tecniche di pivoting di una rete

- Come scrivere il report finale del Penetration Testing

Requisiti

- Competenze informatiche di base

- PC con connessione Internet

Target audience

- Chiunque sia interessato alla sicurezza informatica e all'ethical hacking

- Chiunque voglia capire come effettuare un penetration testing

- Chiunque sia appassionato alle tematiche di cyber-security

Sicurezza Informatica & Cybersecurity & Ethical Hacking per Appassionati e Aspiranti Hacker! By Ethical Hacker Italiani

Creato da:

The Phoenix Group

Certified Ethical Hacker - Systems Engineer - Sysadmin

Certified Ethical Hacker - Systems Engineer - Sysadmin

Creato da:

Eugenio Fontana - Security & Hacking

Security Engineer & Ethical Hacker

Security Engineer & Ethical Hacker

Creato da:

Ethical Hacker Italiani

Ethical Hacker

Ethical Hacker

Voto:

4.14 (913 recensioni)

6328 studenti iscritti

Cosa imparerò?

- Analizzare il Traffico di una Rete

- Configurare un Firewall

- Installare e Configurare un Sistema IDS/IPS

- Utilizzare Soluzione di Endpoint Protection

- Simulare Scenari Complessi con GNS3

- Configurare e Impostare un ProxyS Server

- Gestire i LOG tramite un SIEM

- Proteggere la Rete utilizzando un NAC

- Ingannare gli Attaccanti utilizzando un Honeypot

- Creare Semplici Script con Powershell

- Effettuare l'Hardening di un Sistema Linux

- Creare un Laboratorio di CyberSecurity avanzato

Requisiti

- Competenze informatiche di base

- PC con connessione Internet

Target audience

- Chiunque sia interessato alla sicurezza informatica e all'ethical hacking

- Chiunque sia appassionato alle tematiche di cyber-security

Tutto ciò che c'è da sapere sulla sicurezza informatica

Creato da:

Giuseppe Compare

COMPUTER ENGINEER

COMPUTER ENGINEER

Voto:

4.75 (310 recensioni)

1633 studenti iscritti

Cosa imparerò?

- Penetration testing

- Vulnerability Assessment

- Utilizzo di Parrot

- Footprinting - Raccolta di Informazioni

- Creare un Ransomware in Python

Requisiti

- è un corso completo non occorrono requisiti particolari

Target audience

- Aspiranti Pentester

- Chi si occupa o vuole occuparsi di CyberSecurity

- Tutti i prezzi elencati qui sopra sono in United States dollar.

- This product is available at Udemy.

- Su udemy.com puoi acquistare Kali Linux per Aspiranti Hacker! 100% Pratico! per solo $19,99

- Il prezzo più basso di Web Hacking & Penetration Testing per Ethical Hacker! è stato trovato su Agosto 10, 2024 11:03 pm.